|

Новости Татарстана и новости Казани представляют Бизнес онлайн, Комсомольская правда, Реальное время, Татар информ, Коммерсант, Казанские ведомости, TatCenter.ru

|

|

Новости Татарстана и новости Казани представляют Бизнес онлайн, Комсомольская правда, Реальное время, Татар информ, Коммерсант, Казанские ведомости, TatCenter.ru

|

|

|

|

Дни рождения

|

|

|

|

10.11.2015 Общество

Берегись киберпреступников!По данным аналитиков PWC, в мире в среднем ежедневно совершается 117 260 кибератак. Размер убытка от утраты информации, составляющей коммерческую тайну, может варьироваться от 749 миллиардов до 2,2 триллиона долларов США в год. У одного крупного предпринимателя похитили вагон с продукцией, которую тот собирался продавать в самых отдаленных уголках России. К запасным путям на железнодорожной станции, где стоял вагон, на нескольких грузовиках подъехали люди в масках, сорвали пломбу, спилили замки, забрали товар... Эта афера увенчалась успехом только потому, что злоумышленникам удалось завладеть ценной информацией, которая плохо охранялась в компании.

15 октября в Казани прошла конференция «Код информационной безопасности». В ней участвовали десятки IT-специалистов и работников отделов информационной безопасности государственных учреждений и компаний. Организаторы решили продемонстрировать участникам новейшие решения в области управления информационной безопасностью, а также создать площадку для обмена опытом.

В рамках конференции работало несколько секций, на которых шли дискуссии о разных способах защиты компаний от внешних и внутренних угроз, обсуждались безопасная IT-инфраструктура фирм и проблемы импортозамещения.

Миллионы людей по всему миру ежедневно работают с самыми разными данными и передают их через интернет. Обмен информацией между фирмами, их работниками, поставщиками и клиентами происходит непрерывно. Бизнес от этого только выигрывает, но предприятия несут риски, связанные с информационной безопасностью. В частности, компании могут подвергаться целенаправленным (таргетированным) и DDoS-атакам.

Атака цели

Таргетированные (целенаправленные) атаки носит исключительно заказной характер, поэтому вредоносная программа во всех случаях уникальна. Хакерам важно надолго зацепиться за атакуемые системы, и, оставаясь незамеченными, продолжать похищать ценные сведения.

Цель таргетированных атак – кража денег и секретной информации, нанесение репутационного урона и снижение конкурентоспособности компании.

По мнению руководителя направления среднего и малого бизнеса на территории ПФО компании Infowatch Дмитрия Бабушкина, сегодня активно применяются таргетированные атаки такого рода:

- Пишется код, который вредит определенному процессу, и делается закладка, например, в ту же самую программу 1С. На рынке сейчас работает много фирм, специализирующихся на ее настройке под нужды конкретных компаний. Ничто не мешает злоумышленникам из числа программистов-настройщиков делать некие закладки в коде, чтобы программа начала вести себя совершенно иначе.

Дмитрий Бабушкин добавил, что такие атаки перестали носить массовый характер - атакующих теперь интересует заранее определенная государственная организация или компания. Главная задача злоумышленников – справиться с системой защиты, ведь потенциальная жертва практически всегда защищена. Чтобы атака увенчалась успехом, преступникам нужно либо грамотно отключить защиту, либо обойти ее. Неудачная попытка вряд ли остановит хакеров, они обязательно повторят нападение, разработав более изощренные методы. Получив в результате целенаправленной атаки на IT-инфраструктуру предприятия важную информацию, преступники вполне могут использовать ее для шантажа или для продажи конкурентам.

Стандартный подход к обнаружению таргетированных атак сводится к поиску последствий и вредоносного кода, однако опытные хакеры прекрасно знают подобные методы защиты и умеют их обходить. Вот почему стандартные методы защиты при таргетированных атаках оказываются неэффективными. Как же возможно эффективно противостоять целенаправленным атакам?

Дмитрий Бабушкин уверен, что необходимо осуществлять непрерывный мониторинг IT-инфраструктуры, а также проводить анализ на основе собранного контента, точно выявляя аномальные изменения.

DDoS-атаки

Немалую угрозу представляют так называемые DDoS-атаки (от англ. Distributed Denial of Service – «распределенный отказ в обслуживании»). Их цель – довести информационные системы жертв (базу данных или веб-сайт, к примеру) до такого состояния, в котором доступ к ней не могут получить легитимные пользователи. Злоумышленники превращают множество компьютеров в удаленно контролируемые «зомби», которые по команде своего хозяина будут одновременно отправлять запросы на интернет-ресурс жертвы. Вот и получается, что к состоянию «отказ в обслуживании» обычно приводят чрезмерные нагрузки на сетевой канал или систему в целом, а также ошибки в программном обеспечении. Мотивы киберпреступников могут быть самыми разными: от банального хулиганства и вымогательства до терроризма.

На рынке сейчас работает немало компаний, предлагающих услуги по защите от DDoS-атак. Кто-то использует возможности провайдера интернет-услуг, кто-то полагает, что панацея – в установке специальных программно-аппаратных комплексов в IT-инфраструктуре, а кому-то нравится идея перенаправлять трафик клиента через так называемые центры очистки. Но основной принцип у всех компаний один – фильтрация «мусорного» трафика, сгенерированного преступниками.

По мнению экспертов «Лаборатории Касперского», установка на стороне клиента фильтрующего оборудования - наименее эффективный метод. Во-первых, это требует наличия специально обученного сотрудника, который будет не только корректировать работу оборудования, но и обслуживать его, а это – дополнительные затраты. Во-вторых, такой метод позволяет справиться только с атаками на ресурс и не способен противостоять воздействию, цель которого – «забить» интернет-канал клиента.

Экспертам фильтрация трафика провайдером видится более надежным способом борьбы с DDoS-атаками, благодаря наличию интернет-канала, который не так-то просто вывести из строя. Но провайдеры фильтруют только очевидный «мусорный» трафик и не отслеживают более изощренные атаки.

Специалисты считают эффективным решением для нейтрализации DDoS-атак центры очистки, способные комбинировать различные методы фильтрации трафика.

Вас обокрали ваши же сотрудники!

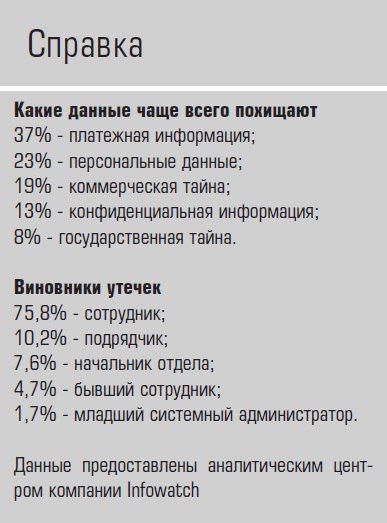

Основная внутренняя угроза для любой компании - утечка конфиденциальной информации по вине собственных сотрудников. Об этом из года в год говорят участники самых разных конференций по информационной безопасности, но почему-то преступники всегда на шаг впереди. Напрашиваются два классических вопроса: кто виноват и что делать?

Вячеслав Свириденко, заместитель директора по продажам учебного центра «Информзащита» (г. Москва):

- Очень трудно превентивно защищаться от того, что еще не произошло. Специфика отрасли информационной безопасности заключается в том, что мы реагируем на инициативы злоумышленников. Поэтому получается, что преступники в чем-то опережают нас.

Отдельный вопрос: сколько сотрудников нарушили правила информационной безопасности злонамеренно, а сколько – по незнанию этих правил?

- По опыту знаю, - говорит Вячеслав Свириденко, - что руководители многих фирм, желая предотвратить утечку информации, не только предлагают своим служащим подписать документы о неразглашении коммерческой тайны, но и направляют сотрудников на специализированные курсы по информационной безопасности. Имея документ о неразглашении, директор компании может покарать нерадивого сотрудника в рамках закона. Но с точки зрения предотвращения инцидента, эта мера работает очень слабо. Без масштабной просветительской работы не обойтись.

Помимо ведения просветительской работы, предприниматели всегда могут обратиться к разработкам компаний, специализирующихся на защите информации. Недавно одна из таких фирм презентовала продукт, позволяющий организовать не только мониторинг, но и перехват всех электронных коммуникаций в мобильных устройствах и ноутбуках служащих. Интеллектуальная платформа продукта выявляет подозрительную активность работников компании, устанавливает факты сговоров, коррупции, саботажа, мошенничества и воровства. Мало того, система с точностью устанавливает не только злоумышленников, но и всех лиц, занимающихся незаконной деятельностью. Вся собранная информация дожидается своего часа в базе инцидентов.

Кроме того, разработка контролирует перечень приложений, запускаемых работниками фирмы на своих компьютерах. Специалисты отделов информационной безопасности, настраивая «белые» и «черные» списки, могут запрещать или разрешать использование тех или иных программ. Пользователи больше не будут часами играть в компьютерные игры или переписываться с друзьями в соцсетях. А значит, преступники не смогут запустить вредоносное ПО.

Борис КУДРЯШОВ |

Самые читаемые

Архив

|